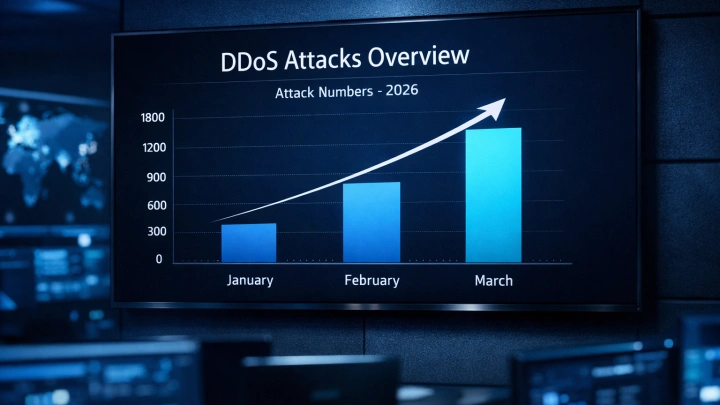

В инфраструктуре 20% российских организаций зафиксировано присутствие хакеров, которые месяцами собирают конфиденциальную информацию, не нарушая бизнес-процессы. Согласно данным специалистов BI.ZONE Compromise Assessment, о которых сообщают «Известия», основной целью таких атак является кибершпионаж.

В отличие от операторов вымогательского ПО, реализующих атаку в кратчайшие сроки — от момента проникновения до блокировки данных проходит всего несколько часов, — шпионские и хактивистские группировки стремятся к длительному закреплению в системе. По оценкам центра исследования киберугроз Solar, на конец 2025 года доля профессиональных групп в корпоративных сетях достигала 35%.

Ключевые цели и векторы проникновения

Злоумышленники фокусируются на захвате контроля над критическими узлами: доменными контроллерами, системами виртуализации и серверами резервного копирования. Это позволяет управлять учетными записями и манипулировать всей ИТ-инфраструктурой.

По данным Threat Zone 2026, шпионаж является целью 37% всех атак в России. Эксперты выделяют два основных вектора проникновения:

- Технологический: эксплуатация уязвимостей систем, веб-ресурсов и программного кода.

- Социальный: использование фишинга и методов OSINT — сбора данных из открытых источников, включая социальные сети сотрудников, профессиональные форумы и утечки паролей с личных сервисов.

В Infosecurity отмечают, что хакеры часто используют полученные из открытого доступа личные данные сотрудников для «легального» входа в периметр или маскируют свои действия под запросы подрядчиков (атаки типа supply chain).

Методы маскировки и признаки присутствия

Для обхода средств защиты атакующие применяют легитимный инструментарий администрирования (Living off the Land), работают в ночное время и маскируют трафик через VPN или нестандартные порты.

Специалисты Positive Technologies и Solar 4RAYS выделяют несколько косвенных признаков несанкционированного доступа:

- Аномалии учетных записей: входы из нетипичных локаций, в необычное время или обращения к ресурсам, не входящим в зону ответственности сотрудника.

- Сетевые странности: необъяснимые всплески исходящего трафика (особенно ночью), замедление работы оборудования или самопроизвольное отключение средств защиты.

Рекомендации по нейтрализации угроз

Эксперты «Лаборатории Касперского» подчеркивают необходимость настройки глубокого аудита событий информационной безопасности на всех узлах и организации централизованного сбора логов. Эффективным подходом признано внедрение процессов Threat Hunting — проактивного поиска угроз в рамках гипотезы, что инфраструктура уже взломана.

Читайте также: 364,8 млн рублей выделили ФСК-Россети на модернизацию системы охранного видеонаблюдения, сигнализации

Благодарим за оставленный Вами отзыв! Мы стараемся становиться лучше!

© Сгенерировано ИИ

© Сгенерировано ИИ